伪装成垃圾邮件的钓鱼邮件可以立即窃取您的电子邮件登录信息。

原创网络犯罪分子正在发起新一轮网络钓鱼攻击,这些攻击会冒充内部垃圾邮件过滤器警报和企业“安全消息”通知。

其目的是通过让收件人相信由于安全系统升级,他们的一些合法邮件被延迟,从而窃取电子邮件凭据。

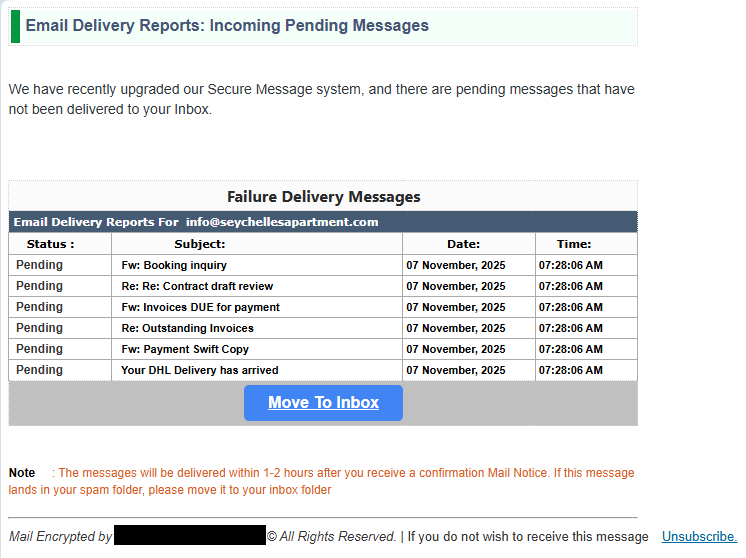

受害者会收到一封看起来很专业的电子邮件,声称某些“待处理邮件”尚未送达他们的收件箱,必须手动移至收件箱。

邮件正文列出了通用的主题行和时间戳,以使内容看起来真实可信,后面跟着一个大的“移至收件箱”按钮,该按钮似乎执行无害的管理功能。

但是,点击该按钮会触发重定向链,滥用合法的 cbssports[.]com 域名,然后到达托管在 mdbgo[.]io 上的钓鱼网站。

犯罪分子利用受信任的品牌域名来绕过安全过滤器,并降低收件人的警惕性,因为收件人已经习惯在企业电子邮件中看到熟悉的网址。Malwarebytes 的研究人员已经屏蔽了这些域名,并证实它们参与了多起网络钓鱼攻击。

Palo Alto Networks 的威胁情报团队 Unit42 于 2025 年 11 月初首次报告了该攻击活动,但更新的变种显示出快速演变的迹象。

更新后的样本采用了代码混淆机制,这意味着脚本被故意打乱,以使研究人员的分析变得更加困难。

具有实时凭证窃取功能的定制钓鱼门户

这个钓鱼网站本身逼真得令人震惊。当潜在受害者进入页面时,他们会看到一个个性化的登录表单,其中已经预先填写了他们的电子邮件地址。

这种定制是通过嵌入在钓鱼链接中的 base64 编码参数实现的,该参数允许网站显示公司特定的品牌标识,使门户网站看起来合法。

然后,该表单会要求用户提供电子邮件和密码,假装在发送“延迟”消息之前验证用户身份。

网络钓鱼邮件

网络钓鱼邮件

与使用简单的 HTTP POST 请求来捕获凭据并将其存储在远程服务器上的传统网络钓鱼设置不同,此活动利用 WebSocket 连接进行实时数据窃取。

WebSocket 的功能就像用户浏览器和攻击者服务器之间持续开放的连接,允许即时双向通信而无需重新加载页面。

此功能使威胁行为者能够立即接收输入的凭据,甚至可以实时提示受害者提供其他信息,例如双因素身份验证码。

由于 WebSocket 是在持续加密的会话上运行的,因此也使得传统的网络监控工具更难检测和拦截。

进一步分析显示,该钓鱼页面对 JavaScript 进行了大量混淆处理,并从远程服务器动态加载代码,以避免静态检测。

该活动依靠多个支持域来分发或转发数据,其中包括 mdbgo[.]io、psee[.]io 和 client1.inftrimool[.]xyz 等子域。

保持高度警惕仍然是最佳防御手段。

研究人员强调,这种攻击之所以能够得逞,是因为它利用了人们对企业的信任以及对企业沟通方式的熟悉程度。安全意识仍然是最有效的防御手段。

员工应谨慎对待任何意外的“送达报告”或“待处理邮件”提醒,并通过直接登录其网络邮件平台独立验证其真实性,而不是点击嵌入的链接。

即使密码泄露,检查发件人域名、点击超链接前将鼠标悬停在链接上以及为所有帐户启用多重身份验证也能防止凭据泄露。密码管理器也能提供帮助,它会拒绝在伪造页面上自动填充凭据。

现代安全工具,例如 Malwarebytes Browser Guard,内置网络防护功能,可以阻止有害重定向,并完全阻止钓鱼页面加载。这些攻击活动日益复杂,表明钓鱼行动正变得越来越自动化、数据驱动和适应性强。

随着攻击者利用持久通信渠道进行实时凭证窃取,用户和组织必须对电子邮件交互采取零信任方法。

此次最新的攻击活动表明,攻击手段已从粗糙的模仿转向高度个性化的欺骗,凸显出即使是看起来很熟悉的邮件也可能隐藏着现代电子邮件安全中最直接、最有效的威胁之一。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录