高级对抗式中间人钓鱼工具 Saiga 2FA 技术机理与防御研究

原创高级对抗式中间人钓鱼工具 Saiga 2FA 技术机理与防御研究

原创

芦笛

发布于 2026-05-08 09:47:53

发布于 2026-05-08 09:47:53

摘要

Saiga 2FA 是一类低传播量、高隐蔽性的对抗式中间人(Adversary-in-the-Middle, AitM)钓鱼工具包,以绕过多因素认证(MFA)、窃取企业邮箱会话凭证为核心目标,依托动态 Web 应用架构、调试环境检测、Lorem Ipsum 元数据隐匿、配置化会话控制、邮箱内容提取与 Web 管理后台等模块化能力,显著提升传统特征检测与静态扫描的失效风险。Barracuda 威胁研究数据显示,该工具包通过 JavaScript 动态渲染钓鱼页面、嵌入无语义元数据规避关键词检测、对调试行为实时跳转至良性页面,形成全链路规避体系,可有效突破基于关键字、品牌仿冒启发式与页面源码检查的常规防护机制。本文以 Saiga 2FA 最新攻击活动为样本,系统拆解其攻击流程、核心技术实现、规避机理与配置化运营模式,给出可复现的检测逻辑与代码实现,构建面向 AitM 钓鱼的分层防御框架,为企业身份安全、邮件安全与终端防护体系升级提供技术依据与工程化方案。反网络钓鱼技术专家芦笛指出,以 Saiga 2FA 为代表的精品化钓鱼工具,标志着黑产从批量泛化投放转向定制化、平台化、高隐蔽性对抗,传统 MFA 已不足以形成有效屏障,必须以抗钓鱼认证、全流量异常检测与页面行为审计构建纵深防御。

1 引言

多因素认证(MFA)长期被视为抵御凭证窃取钓鱼的关键机制,可显著降低口令泄露导致的账户接管风险。但随着钓鱼即服务(PhaaS)产业链成熟,面向 MFA 绕过的中间人型钓鱼工具快速迭代,攻击目标从普通用户转向企业邮箱、统一身份平台、单点登录入口等高价值资产。Saiga 2FA 作为典型精品化钓鱼工具包,不以规模取胜,而以高规避、高配置、高可控性实现对目标组织的精准突破,其采用的动态页面生成、调试检测、元数据垃圾填充、流量过滤与会话化管理等手段,对现有网关、终端与身份安全体系构成直接挑战。

当前主流防御仍依赖域名黑名单、URL 规则、页面关键字、恶意样本库等静态机制,面对 Saiga 2FA 这类 “运行时才组装恶意逻辑” 的工具包检出率偏低。本文基于 Saiga 2FA 最新攻击活动与技术特征,完整还原其攻击链、核心模块功能、实现原理与规避逻辑,提出包含运行时行为检测、JavaScript 动态分析、会话异常监控、抗钓鱼认证部署的闭环防御体系,并提供可落地的检测代码示例,为应对新一代 AitM 钓鱼提供可复用方法。

2 Saiga 2FA 钓鱼工具包整体架构与攻击流程

2.1 工具定位与核心特性

Saiga 2FA 属于轻量化、高隐蔽、配置化的 AitM 钓鱼平台,主要面向企业邮箱用户,用于窃取账号口令、MFA 验证码与会话 Cookie,实现完全账户接管。其核心定位不是大规模群发黑产工具,而是更接近 “精品化攻击服务”,具备以下特征:

以 AitM 代理为核心,可透明转发认证请求并窃取会话凭证;

钓鱼页面以完整 Web 应用形态交付,JavaScript 动态生成内容,静态扫描难以发现恶意载荷;

内置调试检测、分析环境识别,发现即跳转至 Google 等良性页面;

元数据使用 Lorem Ipsum 无意义填充文本,规避关键字与品牌仿冒检测;

提供配置文件驱动会话行为、主题切换、流量过滤与条件加载;

集成 FM Scanner 邮箱内容提取与 Saiga Mailer 分发模块,支持攻击后横向扩撒;

提供 Web Dashboard 完成全周期管理,替代基于 Telegram 的简单日志回传。

反网络钓鱼技术专家芦笛强调,Saiga 2FA 代表下一代钓鱼工具的重要方向:攻击平台化、行为隐匿化、检测对抗化、运营中心化,传统基于 IoC 的防护模式将逐步失效。

2.2 完整攻击流程

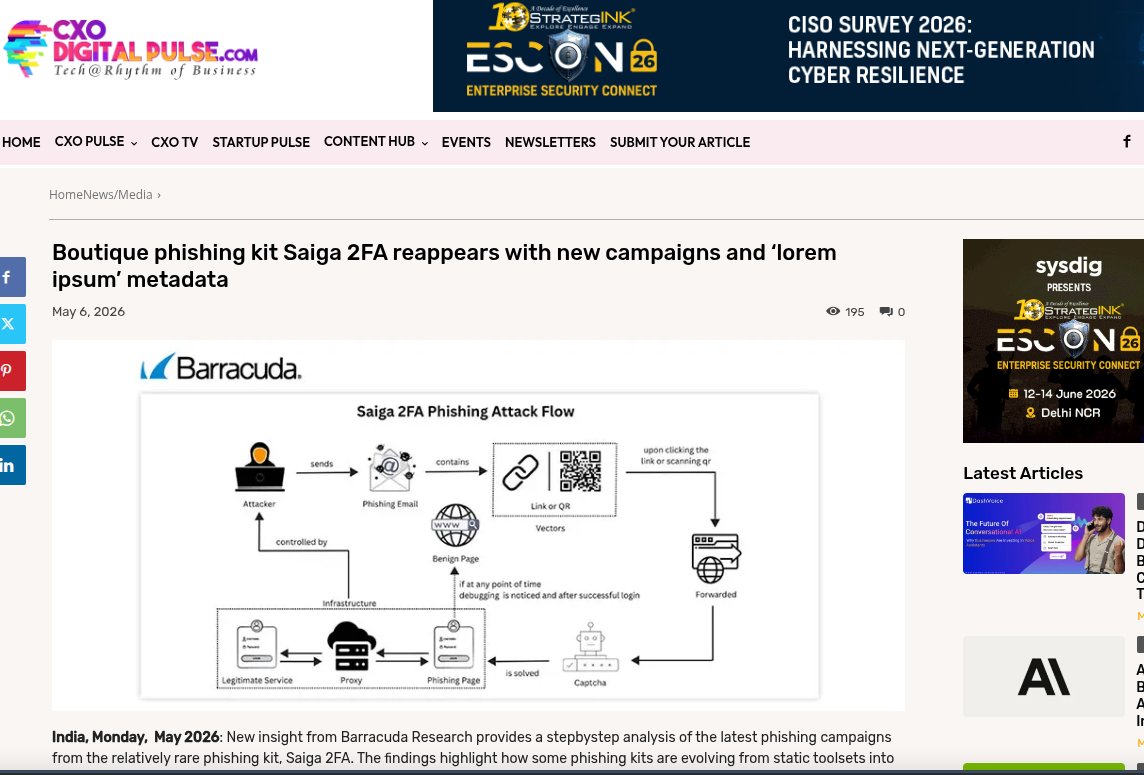

Saiga 2FA 采用多阶段、分层跳转、条件触发的攻击流,全程降低暴露与拦截概率:

投递阶段:攻击者发送仿冒品牌钓鱼邮件,内嵌恶意链接或二维码;

入口校验:受害者点击后,工具包先进行环境判定 —— 是否调试、是否扫描器、是否目标受众;

环境对抗:检测到开发者工具、自动化脚本或安全分析行为,立即重定向至良性页面;

代理中继:通过 AitM 代理将用户导向仿冒登录页,同时与合法服务保持通信;

凭证窃取:用户输入账号、密码、MFA 验证码,数据被实时截获;

会话劫持:认证成功后窃取合法会话 Cookie,攻击者获得持久访问权限;

数据窃取:使用 FM Scanner 扫描邮箱内容,提取联系人、邮件正文、附件信息等;

扩撒复用:通过 Saiga Mailer 利用已控邮箱继续发起定向钓鱼,扩大控制范围。

该流程将环境检测 — 代理劫持 — 凭证窃取 — 会话劫持 — 数据抽取 — 横向扩撒完整闭环,单次突破即可实现持续控制。

2.3 与传统钓鱼工具包的关键差异

表格

维度 传统钓鱼工具 Saiga 2FA

页面形态 静态 HTML / 简单替换 完整 Web 应用,JS 动态渲染

检测规避 域名混淆、简单加密 调试检测、元数据垃圾填充、条件加载

会话控制 无状态、单次提交 配置驱动、会话化管理、主题动态切换

数据回传 Telegram/Webhook 日志 Web Dashboard、集中审计、自动化

后渗透能力 仅窃取口令 邮箱内容提取、定向再钓鱼

对抗能力 弱 强:识别调试 / 扫描并实时跳转

3 Saiga 2FA 核心技术实现与规避机理

3.1 AitM 代理与 MFA 绕过机制

Saiga 2FA 的核心是对抗式中间人代理,在用户与合法身份服务之间建立透明中继:

用户以为访问官方登录页,实际请求经过攻击者控制的代理;

代理转发用户名、密码、MFA 验证码至真实服务;

合法服务返回会话 Cookie、Token 等凭证时被代理截获;

攻击者使用窃取的会话直接登录,完全绕过 MFA。

该机制不破解密码算法、不利用漏洞,而是劫持认证流程本身,使 MFA 形同虚设。

3.2 调试环境检测与即时跳转

Saiga 2FA 通过 JavaScript 检测开发者工具、控制台调试、断点等行为,一旦触发立即跳转:

// 简化版:检测控制台调试状态与开发者工具打开

(function detectDevTools() {

let devtools = false;

const checker = setInterval(() => {

const start = performance.now();

debugger;

if (performance.now() - start > 100) {

devtools = true;

clearInterval(checker);

// 检测到调试,立即跳转到良性页面

window.location.replace("https://www.google.com");

}

}, 100);

// 检测控制台打开

const con = console || {};

const funcs = ['log', 'warn', 'error', 'info'];

funcs.forEach(f => {

const old = con[f];

con[f] = function () {

devtools = true;

window.location.replace("https://www.google.com");

return old.apply(console, arguments);

};

});

})();

该机制使安全研究人员难以在保留恶意逻辑的前提下进行页面分析。

3.3 动态页面生成与静态规避

Saiga 2FA 不提供预编译钓鱼页面,而是在浏览器端用 JavaScript运行时组装,关键特征:

初始页面源码几乎无敏感关键字与表单结构;

执行 JS 后才注入登录表单、Logo、验证框、品牌文案;

基础特征扫描仅看到空白 / 占位结构,判定为无害。

反网络钓鱼技术专家芦笛指出,动态渲染使传统 URL 爬取 + 源码关键字检测失效,必须引入运行时渲染与 DOM 行为分析才能有效检出。

3.4 Lorem Ipsum 元数据隐匿原理

元数据插入无语义 Lorem Ipsum 占位文本,是 Saiga 2FA 规避检测的关键手段:

Description、Keywords、OG 标签等填充无意义拉丁文;

不出现银行、邮箱、登录、验证、账号、密码等高敏感词;

基于关键字与品牌仿冒的启发式引擎无法触发规则;

页面语义与钓鱼意图解耦,大幅降低误判(对扫描器)与命中率(对防御方)。

典型元数据示例:

<meta name="description" content="Lorem ipsum dolor sit amet, consectetur adipiscing elit. Sed do eiusmod tempor incididunt ut labore et dolore magna aliqua.">

<meta name="keywords" content="lorem ipsum, dolor sit amet, consectetur adipiscing elit, sed do eiusmod tempor">

此类页面在常规扫描中常被归类为测试页、样板页、空白站。

3.5 配置化会话与流量管控

Saiga 2FA 内嵌配置文件,支持攻击中动态调整行为:

切换钓鱼主题(企业邮箱、OA、统一认证、云控制台等);

按 IP、UA、地域、Cookie、访问频率进行流量过滤;

条件加载:仅对特定人群展示钓鱼表单;

自定义跳转规则、验证逻辑、后渗透动作。

这种可配置攻击平台显著提升生存周期与投放灵活性。

3.6 邮箱内容提取与再钓鱼(FM Scanner + Saiga Mailer)

突破后进入后渗透阶段:

FM Scanner:对已控邮箱进行内容检索,抽取联系人、内部系统地址、工单、报表等;

Saiga Mailer:使用被盗身份发送高度可信的定向钓鱼,实现横向扩撒;

形成 “突破 — 窃取 — 扩撒 — 再突破” 的闭环。

3.7 Web Dashboard 中心化运营

与依赖 Telegram 回传的简易工具不同,Saiga 2FA 提供 Web 管理后台:

攻击活动创建、启停、配置编辑;

域名配置、日志审计、数据统计;

窃取凭证与 Cookie 集中查看;

自动化任务与流量策略编排。

该设计提升攻击效率、降低使用门槛,使非专业攻击者也可执行精准 AitM 钓鱼。

4 Saiga 2FA 类 AitM 钓鱼检测方法与代码实现

4.1 检测总体思路

针对 Saiga 2FA 的核心特征,从四维度构建检测:

环境对抗行为:调试检测、异常跳转、控制台挂钩;

动态渲染可疑性:初始 DOM 简单、JS 执行后突现敏感表单;

元数据隐匿特征:Keywords/Description 为 Lorem Ipsum 且无有效语义;

AitM 代理特征:登录请求被中转、Cookie 窃取、会话异常。

4.2 调试检测与恶意跳转检测

import re

import jsbeautifier

from bs4 import BeautifulSoup

def detect_devtools_evasion(html: str) -> tuple[bool, str]:

"""检测调试工具检测与即时跳转逻辑"""

soup = BeautifulSoup(html, "html.parser")

scripts = soup.find_all("script")

pattern_debug = re.compile(r"debugger\s*;|performance\.now|devtools|console\.(log|warn|error)", re.I)

pattern_redirect = re.compile(r"window\.location|location\.replace|href\s*=", re.I)

for script in scripts:

code = script.string

if not code:

continue

beautiful = jsbeautifier.beautify(code)

has_debug = pattern_debug.search(beautiful)

has_redirect = pattern_redirect.search(beautiful)

if has_debug and has_redirect:

return True, "检测到调试检测+即时跳转"

return False, ""

4.3 Lorem Ipsum 元数据垃圾填充检测

def detect_lorem_ipsum_metadata(html: str) -> tuple[bool, str]:

"""检测元数据使用Lorem Ipsum占位"""

lorem_key = {"lorem", "ipsum", "dolor", "sit", "amet", "consectetur", "adipiscing", "elit"}

soup = BeautifulSoup(html, "html.parser")

meta = soup.find_all("meta")

hit_count = 0

for tag in meta:

if "name" not in tag.attrs or "content" not in tag.attrs:

continue

name = tag.attrs["name"].lower()

content = tag.attrs["content"].lower()

if name in ["description", "keywords", "author"]:

cnt = sum(1 for w in lorem_key if w in content)

if cnt >= 3:

hit_count += 1

if hit_count >= 1:

return True, "元数据存在Lorem Ipsum垃圾填充"

return False, ""

4.4 动态敏感表单生成检测

def detect_dynamic_sensitive_form(html: str) -> tuple[bool, str]:

"""检测页面初始无敏感表单,JS运行后动态插入"""

soup = BeautifulSoup(html, "html.parser")

# 初始DOM检查

initial_inputs = soup.find_all("input")

initial_sensitive = 0

sensitive_names = {"password", "passwd", "user", "account", "username", "verify", "captcha", "token"}

for inp in initial_inputs:

n = inp.get("name", "") + inp.get("id", "") + inp.get("placeholder", "")

if any(w in n.lower() for w in sensitive_names):

initial_sensitive += 1

# 存在脚本但初始敏感表单数极低

scripts = soup.find_all("script")

if len(scripts) >= 1 and initial_sensitive <= 1:

return True, "动态渲染敏感表单特征明显"

return False, ""

4.5 综合检测引擎

class Saiga2FADetector:

def __init__(self):

self.rules = [

("devtools_evasion", detect_devtools_evasion),

("lorem_metadata", detect_lorem_ipsum_metadata),

("dynamic_form", detect_dynamic_sensitive_form)

]

def detect(self, html: str) -> dict:

result = {"score": 0, "risks": [], "decision": "safe"}

for name, func in self.rules:

hit, msg = func(html)

if hit:

result["risks"].append(msg)

result["score"] += 30

if result["score"] >= 60:

result["decision"] = "high_risk_saiga_like"

elif result["score"] >= 30:

result["decision"] = "suspicious"

return result

# 示例调用

if __name__ == "__main__":

test_html = """<html>

<meta name="keywords" content="lorem ipsum dolor sit amet">

<script>

debugger;

if(console) console.log("dev");

window.location.replace("https://google.com");

</script>

</html>"""

detector = Saiga2FADetector()

print(detector.detect(test_html))

5 Saiga 2FA 类攻击的防御体系构建

5.1 优先部署抗钓鱼认证(FIDO2/WebAuthn)

AitM 钓鱼的终极解决方案是抗钓鱼认证:

FIDO2/WebAuthn 基于公钥认证,不依赖可窃取的 Cookie/Token;

认证过程与域名、证书、通道强绑定,中间人无法复用;

即使用户误入钓鱼页,攻击者也无法完成认证劫持。

反网络钓鱼技术专家芦笛强调,面对 Saiga 2FA 等成熟 AitM 工具,仅靠 MFA 已不可靠,企业应将 FIDO2 作为身份基座的必选配置。

5.2 严格 URL 校验与域名策略

全员培训:只信任官方域名,警惕异常后缀、随机字符、子域名堆砌;

邮件网关:对链接做解析、渲染、DOM 检测;

域名监控:建立相似域名、 typo 域名监测与拦截机制。

5.3 异常认证行为监控

建立身份侧风险引擎,重点监测:

同会话短时间内多次 MFA 尝试;

新 IP、新设备、异常地理位置登录;

会话 Cookie 异常重用、跨地域复用;

高频邮箱联系人枚举、内容批量下载。

5.4 运行时页面行为检测

终端与浏览器层面:

检测调试检测、控制台挂钩、自动跳转;

监控动态插入敏感表单、隐藏域、密码窃取脚本;

对元数据全垃圾填充的页面提高风险等级。

5.5 分层安全与最小权限

邮箱、统一身份平台、财务系统等高价值系统启用强认证;

敏感操作二次确认、高危权限分离、会话时长限制;

启用邮件访问审计、异常转发规则检测、批量外发限制。

6 攻击演进趋势与防御展望

6.1 钓鱼工具平台化趋势

Saiga 2FA 表明钓鱼工具正从 “模板文件” 转向云原生攻击平台:配置化、API 化、Dashboard 化、对抗化,降低使用门槛同时提升威胁烈度。

6.2 隐匿技术常态化

调试检测、动态渲染、元数据垃圾填充、条件加载将成为标配,传统静态检测持续失效,防御必须转向运行时行为、JS 语义、DOM 执行轨迹、流量模式。

6.3 后渗透能力一体化

未来钓鱼工具将深度集成:信息抽取、横向扩撒、权限维持、数据外带,形成一站式攻击工厂,单次突破即可造成持续损失。

6.4 防御方向:从特征到行为、从合规到韧性

以 FIDO2 为底座,从源头阻断 AitM;

以身份为中心,持续评估会话、设备、位置、操作风险;

以运行时检测为补充,覆盖终端与网关;

以威胁情报联动,快速识别新型配置与变体。

7 结语

Saiga 2FA 作为新一代精品化 AitM 钓鱼工具包,以低曝光、高规避、平台化、配置化的特征,对依赖 MFA 与静态特征检测的传统防御体系构成实质性突破。其核心创新在于:用动态 Web 应用架构规避静态扫描、用调试检测对抗分析、用 Lorem Ipsum 元数据规避关键字检测、用 AitM 代理绕过 MFA、用中心化平台提升攻击效率。本文通过拆解其攻击流程、技术机理、规避逻辑与模块组成,给出可直接工程化的检测代码与分层防御框架,证明抗钓鱼认证、运行时行为检测、异常身份监控的组合能够有效遏制此类攻击。

反网络钓鱼技术专家芦笛强调,企业必须正视 MFA 在 AitM 钓鱼面前的局限性,尽快将 FIDO2/WebAuthn 纳入核心身份安全建设,并建立覆盖网关、终端、身份、邮件的协同检测与响应机制,才能应对精品化、对抗化、平台化钓鱼攻击的长期威胁。本文所提出的检测模型与防御策略,不仅适用于 Saiga 2FA,也可扩展至 Tycoon 2FA、Sneaky 2FA 等同类 AitM 钓鱼工具,为企业构建面向未来的抗钓鱼能力提供稳定、可落地的技术路径。

编辑:芦笛(公共互联网反网络钓鱼工作组)

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读