为什么很多复杂故障最后还是要回到流量本身?

原创为什么很多复杂故障最后还是要回到流量本身?

原创

NetInside

发布于 2026-05-09 18:18:24

发布于 2026-05-09 18:18:24

01复杂系统里最难的,从来不是发现“有异常”,而是把异常发生的全过程重新找回来。真正能解释问题的,往往不是某一个告警,而是那段被忽略的流量过程。

很多人第一次了解流量回溯分析系统,最容易把它理解成“抓包工具”或“网络排障工具”,甚至以为只是“又一个监控平台”。

但在真实生产环境里,你会很快发现,它解决的根本不是“多看几张图表”,而是另一件更实际的事:

当业务出问题时,你能不能把问题发生的过程完整还原出来。

真正有价值的,不是“多一块看板”,而是让问题从业务统计出发,一路下钻到 URL、会话和数据包内容,形成一条完整、可解释、可复盘的分析路径。

一、问题不是“没有发现异常” 而是“没有看到完整过程”

多数企业都有监控:主机监控、应用日志、接口指标、链路告警、可视化大屏。这些工具当然重要,但它们更擅长告诉你“哪里不正常了”,却不一定能回答“这个问题到底是怎么发生的”。

真实排障时,团队更想知道的是:到底是哪一个业务对象出了问题?慢访问到底慢在服务器、网络,还是客户端?500 错误出现时,请求体和响应体是什么?异常到底是偶发,还是集中在某几类对象上?

这些问题有一个共同点:

它们都需要“过程证据”。

二、零侵入 + 全流量回溯 真正有效的排障方式

NetInside 这类方案真正有效,不是因为“图更多”,而是因为它把现有体系里最容易缺的一层补上了:

01零侵入部署

通过交换机镜像或 TAP 接入流量,不改业务,不扰现网,也不需要在服务器或客户端逐台安装代理。

02全流量留痕

不是只保存零散指标,而是把关键会话和原始流量留住。问题发生后,历史会话仍然可以回看。

03业务 / 应用 / 网络一体化下钻

从业务统计看板进入单个业务,再从业务错误细节定位到异常 URL,继续下钻到会话、数据包下载和协议级解析,一条分析链路可以完整跑通。

业务统计总览

三、这类问题到底是怎么一步步查出来的?

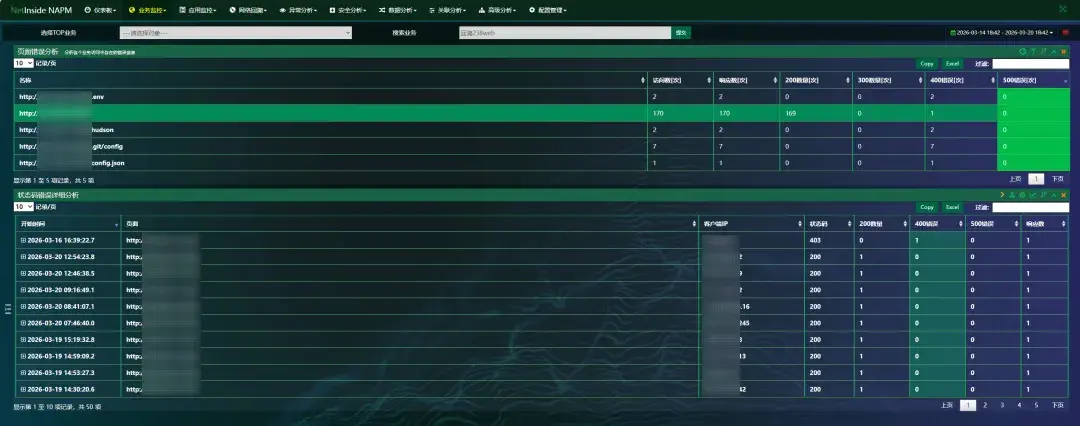

以一项“数据采集上传”业务为例,系统首先不是直接去看包,而是先从业务统计与单个业务分析界面切入,确认这项业务同时存在慢访问与 HTTP 500 错误。进一步往下钻,异常被收敛到了少数客户端和少数 URL 上。

脱敏后的关键信息可以概括为:

客户端:101.x.x.111、1.202.x.85 URL:/NetInside/api/topData.asp?m=save URL:/NetInside/api/userInfo.asp?m=save

也就是说,排障不是一开始就“全网排查”,而是沿着业务 → 业务错误 → URL → 数据包的路径逐层收敛。

01先从业务错误视角锁定 URL

在单个业务分析界面中查看错误详情,确认是哪些 URL 出现慢访问和 500 错误,而不是停留在“业务不健康”这一级。

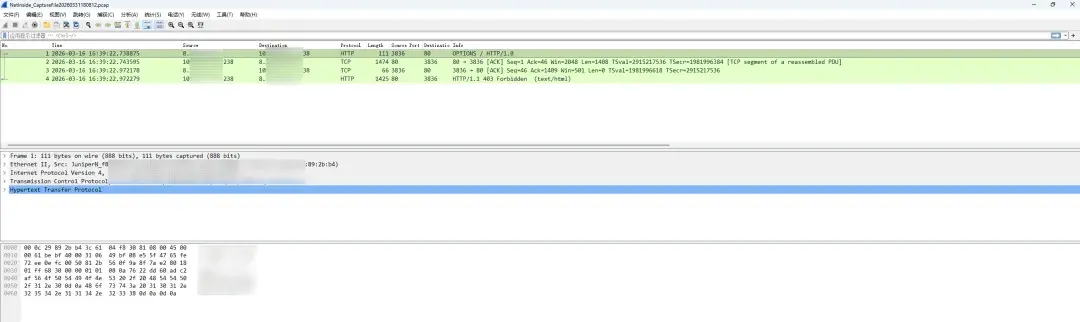

02再下钻会话并下载数据包

围绕异常 URL 直接进入会话级分析,再从系统里下载对应数据包,避免离开当前分析链路后重新找数据。

03最后查看数据包内容确认根因方向

通过系统关联的抓包内容或协议级解析,可以确认慢访问究竟慢在客户端请求体组装、网络交互,还是服务端逻辑;500 错误也能继续拆到更具体的处理方向。

点进业务后看到的错误 URL 明细

下钻后可下载数据包

从业务统计到数据包内容

四、这套方法真正有价值的地方

如果把这类案例抽象成方法论,它其实是一条非常完整的分析链路:先从业务统计发现异常,再进入单个业务查看异常对象,再锁定 URL,继续下钻到会话和数据包,最后落到协议级验证。

业务统计看板 → 发现异常业务

进入单个业务 → 查看业务错误与异常 URL

定位异常对象 → 下钻会话并下载数据包

查看数据包内容 → 确认根因方向

五、总结

复杂系统的难点不在于找不到异常,而是缺少“过程证据”,无法还原问题发生过程。NetInside 系统让业务统计、业务错误、URL、会话、数据包、协议级验证形成可追、可查、可证、可复盘的闭环。

它不是替代监控,而是补上最关键的一层能力:零侵入部署、全流量留痕、历史回溯分析、协议级证据链。

对客户真正有价值的,不是“多看一块屏”,而是通过系统把“业务统计 → 业务错误 → URL → 数据包 → 数据包内容”这一条路径真正跑通。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读