SRC白帽子突破边界进业务网

在每一年的演习中,我们都会处置好几十起产品安全事件,虽然绝大多数都是已知的漏洞,但仍然有记录和总结的价值。另外身处应急响应大厅,还会得到来自几千同事传来的一手情报,他们犹如探针一样驻扎在客户侧进行防守,又或是攻击队员,在演习期间不间断的上报情报,可以帮助提升公司网络安全(安全部做出相应排查、加固和检测动作)和产品安全能力(产品线依据情报详情编写检测规则)。回顾历年写下的笔记,提炼出八个典型场景进行分享:

1、面向情报公司付费信息的应急2、面向互联网侧舆情信息的应急3、客户侧产品推送样本事件处置4、某邮箱被攻击情报的自我检查5、办公网出口地址攻击客户蜜罐6、SRC白帽子突破边界进业务网7、某部门下发零日漏洞确认函处置8、公司溯源团队查到团队内部成员 |

|---|

本章为该系列的第十二篇,亦是进入白热化战时状态的第6篇。主要介绍在演习期间,白帽子利用已知漏洞进入公司某内网,开展应急响应的经历。相对于真实的攻击(真实攻击不可控,白帽子的相对可控),虽说是虚惊一场,但也暴露出大问题:演习前,对自管子公司或部门的网络安全管理缺乏力度及粒度。另外个人做了一些之前没做好(只低头做事儿)、之前没做过的工作内容(起草保密协议),在认知上也有了一些提升。

01

—

事件描述

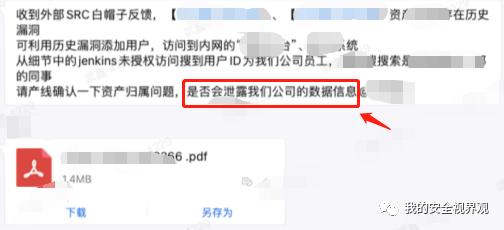

SRC收到白帽子提交的某产品漏洞,经过审核人员判断为历史漏洞。但是白帽子通过漏洞直捣A部门自管的内网,并碰到了他们的Jenkins、代码库等敏感信息。

02

—

响应动作

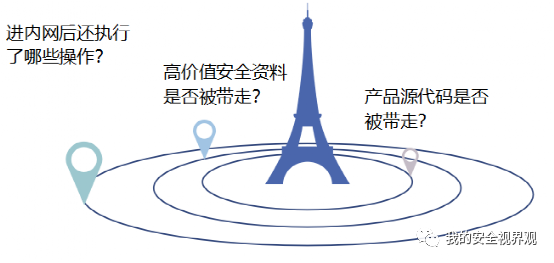

联动安全运营组和A部门,建立内部群进行处置。白帽子碰到的资产均不在集团管理范围内,属于独立的内网、与集团不通。对此A部安排自己的安服人员进行应急响应,主要排查:

- 产品源代码是否被拖走;

- 其它高价值的安全资料是否被带走;

- 白帽子进入内网后还进行了哪些动作?

03

—

处置结果

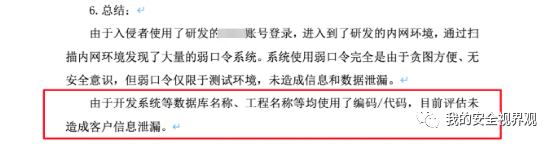

A部门安服进行了排查,并将结果以报告的方式提交到集团。从报告来看,白帽子分别使用账号lizz(内网权限)、hann(生产环境访问权限)进行内网扫描和访问内网平台,未发现其拖数据。

04

—

经验总结

技术人员思维一般会严格按照流程独自处置,不太会跳出处置细节来看事情走向。对于新场景,可能不会有太多灵活的应变。通过这件事的应急处置和观察,在认知上有了一些提升:

- 上报领导:当我从指挥中心回到自己工位时,负责人告之已经将事件定级为三级、上报了老板,并得到指示按应急流程处置。这是我没意识到的点,出事儿要及时上报到最高层,并且还不是自己直接负责的范围内出错,是帮事业部处理和兜底。

- 保密意识:由于A部属于安全密级较高的部门,故自己有一张内网,其数据、资料相对比较敏感。为了保险起见,与白帽子沟通达成一致后,额外支付了一笔保密费,让其签署保密协议。起初是我一个人在弄,后续也请法务袁同学一起评审,其专业和配合程度都令人难忘,刷新对公司法务的好感。

- 抬头看路:在处置这次事件时,没有埋头独自傻干,而是将A部的负责人拉上一起,包括电话沟通处置措施、审核保密协议等,让产线也要深度参与进来、并一起做决策。之前一般都是单兵作战靠自己的技术思维,这样不仅可能得不到广泛认可,还可能因为自己视野的局限性耽误了事情。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2023-09-11 06:06,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读